當你的收到一封電子郵件時,你會看寄件者是否為可信任的來源,但顯示出來的就是真的嗎?那可未必。在過去很常看到以相似形狀的字母、數字等以假亂真,讓人真假莫辨,現在還有更厲害的招數,直接從 IDS 下手且利用不同語系的方式來變造資料,而不是傳統的電子郵件位址與數字、字母混用。

Outlook 安全漏洞可讓不肖人士以假冒的 IDN 行釣魚詐騙

在 Outlook 的通訊地址裡面能夠顯示 IDS(國際化域名,Internationalized Domain Name)的相關聯絡資訊,看起來內容詳實很容易博取信任,但 IDS 中可接受的不只是英文字母、數字,還包含跟拉丁字母外形上非常相似的其他語言字母,像是西里爾字母等。安全研究員 DobbyWanKenobi 在個人部落格上寫到,他發現了一個 Outlook 中的漏洞,允許他發送令人一看就會誤信的網路釣魚信件。

I recently found a bug in the Address Book component of Microsoft Office for Windows that allowed me to send convincing phishing emails! https://t.co/wEm2aHFzXj

— DobbyWanKenobi (@dobby1kenobi) September 1, 2021

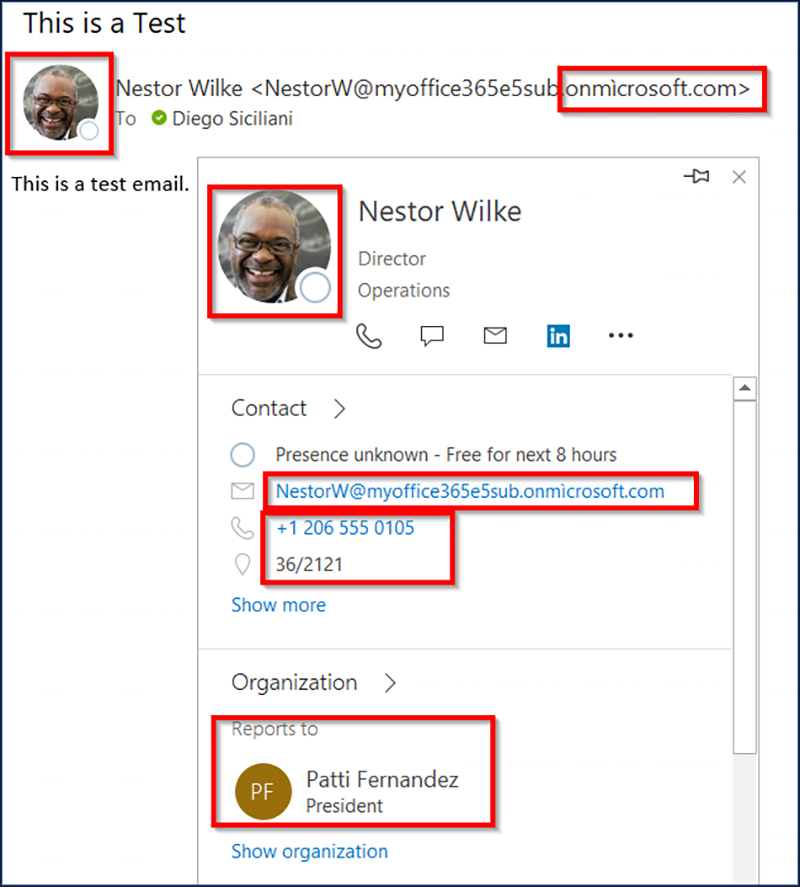

IDN 的概念於 1996 年提出,旨在將域名空間擴展到非拉丁語系上,並處理不同字元的模糊性,這些字元看起來從形狀上看起來與拉丁字母相同。IDN 也可以很容易地以 ASCII 形式表示功能變數名稱的國際化域名編碼(Punycode)版本,這在兩個類似域名之間不存在模棱兩可的區域。DobbyWanKenobi 發現在微軟的 Outlook 中對此的半段卻不十分明確,在顯示寄件人聯繫方式時,通訊錄功能裡面並不會做出任何區分。安全機構 Dionach 的 Mike Manzotti 也隨後公布了他的研究,下面我們可以看到這個他所這側的測試用寄件人看起來像是從一個受到信任的來源「onmicrosoft.com」,實際上它來自「onmìcrosoft.com」(請注意 i 與 ì 的差異)。另外像是通訊錄中的聯絡資訊等皆可以這種不同語系的方式來變造混淆收件者的視聽。

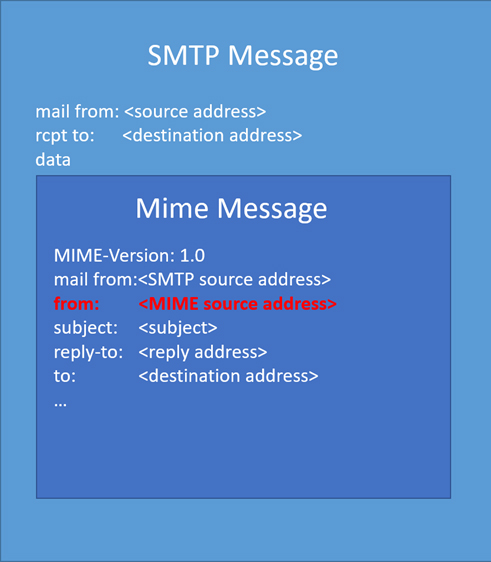

此原因來自於 Outlook 並沒有正確驗證多用途網際網路郵件擴展(MIME)的標頭( Header)。當你發送信件時,你可以指定 SMTP 的寄件人位址和寄件人的 MIME,這是因為 MIME 被包在 SMTP 的協定中。但根據 Manzotti 的說法表示,Microsoft Office Outlook 365 無法正確驗證國際化域名編碼,使得攻擊者可在目標組織中冒充任何有效聯絡人。

研究人員發現這個漏洞影響照 Windows 365 的 32 位元與 64 位元版本,但在通知微軟後,微軟對 Manzotti 的回應表示在現行版本中並不會修復這個漏洞,實際上微軟卻已經著手提早修復它了,從 Outlook 16.0.14228.20216 版本開始將不再有此漏洞,建議大家把 Outlook 更新到最新版本,並且提高警覺謹防此類釣魚詐騙。

◎資料來源:ArsTechnica