近年的世界無密碼日都在提倡不再需要密碼的理念。畢竟密碼想要安全就會難記,一旦難記就會讓人想重複使用,然而即便密碼強度再好,在共享密鑰這樣的基礎下,你也很難保證你的裝置及伺服器端所存下的資訊不會被釣魚或竊取… 以上都還沒提到簡單易用與資安強度之間的取捨以及其他因素啊。

為了解決這個多年來環環相扣的「密碼」多重難題,Apple 在這次 WWDC 開發者大會正式啟動了「理論上」可以解決幾乎全部先前技術的難題、僅需使用 Face ID 或指紋即可創建帳號 / 登入的 passkeys in iCloud Keychain 技術測試。

▲本篇圖片來源:Apple

蘋果啟動「無密碼體驗」的 passkeys in iCloud Keychain 技術測試,更安全地以 Face ID 代替密碼

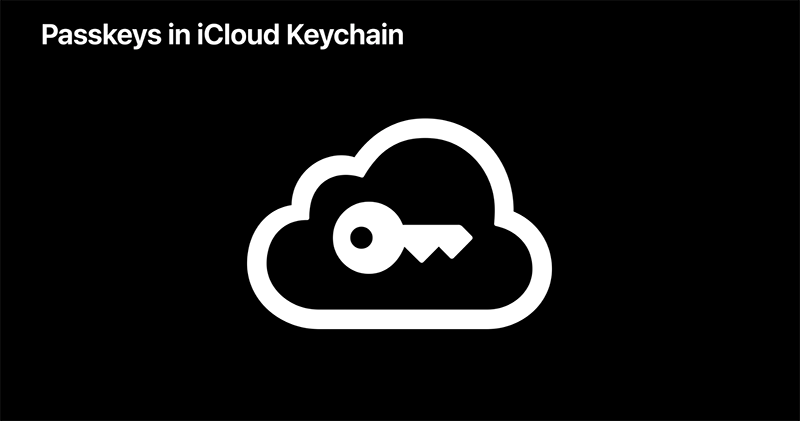

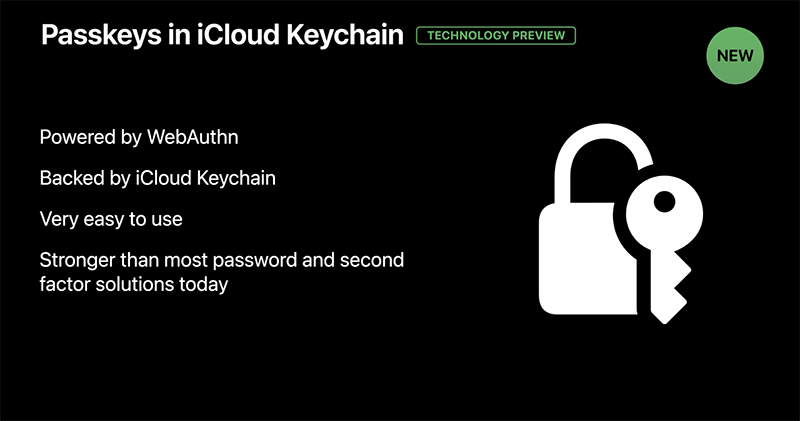

本次 WWDC 開者者大會接近尾聲的「Move beyond passwords」說明影片裡,蘋果宣布將開放開發者以 WebAuthn 標準所打造的無密碼體驗 passkeys in iCloud Keychain 技術測試。結合類似硬體安全金鑰(就是長得像 USB 隨身碟的玩意)的概念,藉由從裝置產生的「一對」私人 / 公開金鑰(Private/Public Key pairs),來把現階段各種密碼認證(包括硬體安全金鑰)的痛點,(幾乎)一次全都打勾 Pass。

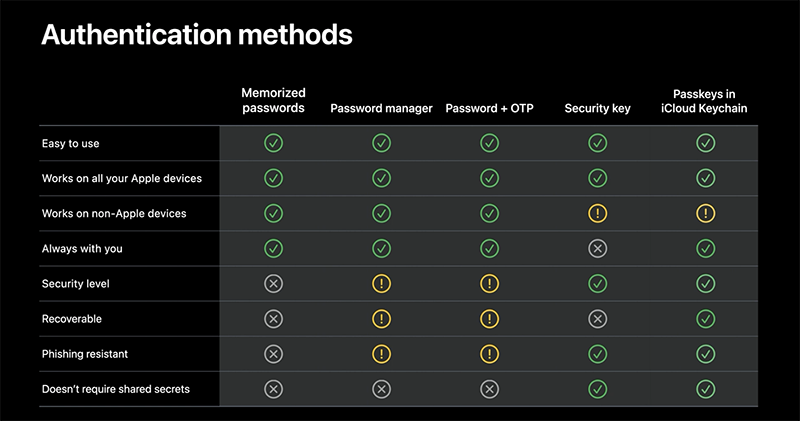

相對於傳統的密碼機制,蘋果的這套解決方案因為私人金鑰始終被保留在裝置這端。所以伺服器那端只需透過與使用者帳號那樣差不多公開的公開金鑰,即可對登入要求產生挑戰碼。而在確認從裝置端發出回的特徵碼比對無誤後完成登入。

到了這步,算是達到了接近於硬體安全金鑰相對於傳統密碼的優勢之處。也因此,蘋果才會認為這個技術有著比兩階段認證更優異的安全性。不過,既然需要與硬體綁定它是怎麼解決安全金鑰所無法達到的可恢復性又怎麼解決?

很簡單,就是 passkeys in iCloud Keychain 後面的這串「鑰匙圈」。如同 iCloud 現有的密碼同步功能,Apple 會把私有金鑰的資訊鎖在雲端。所以即便你弄丟了所有的(蘋果)裝置,也還是可以透過登入 Apple ID 找回。至於「隨身性(Always with you)」… 基本上現在的手機應該算是夠隨身了吧?

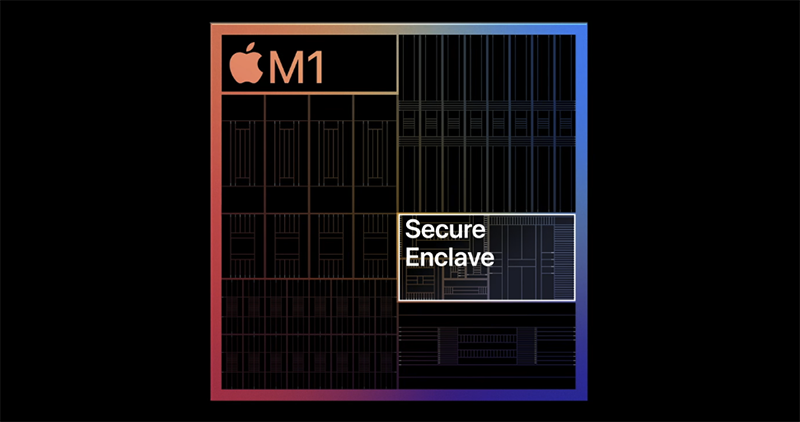

是說,最後的缺憾「非蘋果裝置」的支援性部分… 大概除非有哪天三方能搭載 T2 晶片或 M1 SoC 的 Secure Enclave 安全隔離區,不然應該是很難有解。(延伸閱讀:M1 Mac 不僅有黑科技的高效率,也讓安全真正「到位」)

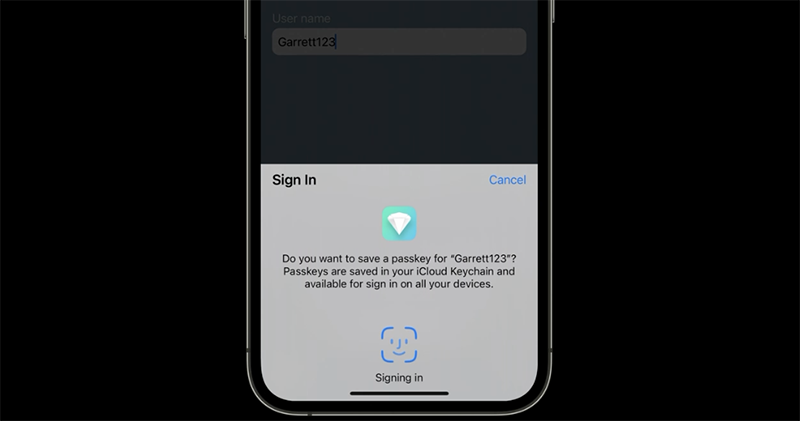

而在這一切的認證機制支援下,未來遇到支援 WebAuthn 標準的 App 或網頁服務,都將只需要透過 Face ID / Touch ID 等生物認證後即可快速完成註冊或登入 – 沒錯,就連創建帳號也只剩下輸入使用者名稱或信箱而已,剩下來的就是掃臉或指紋認證,超簡單!

之所以可以達到這樣的無密碼使用體驗,是因為中間交換的資訊並無法被猜測與重複使用的關係,將更不容易被釣魚或是洩漏 – 畢竟服務端也只有本來就很公開的資料了。所以即便以往也是可以透過 iCloud 鑰匙圈來認證輸入密碼來登入,不過整個 passkeys in iCloud Keychain 技術底子已經有了很大的不同。

看到這大家應該會想。這麼方便、快速又安全的功能,那我還不用爆!

可惜的是,這次的 iOS 15 與 macOS 12 所開放的僅是很初步的技術預覽測試(而且還是針對開發者的)。主要原因是蘋果認為要達到促使產業走向無密碼化仍需要更周全的考量與設計,才能把細節全部做到最好 – 畢竟跟安全有關啊。根據工程師 Garrett Davidson 的說法,這現在僅是「多年來」達成取代密碼成果的第一步而已。

雖然感覺真的需要很久的時間。不過身為一般使用者的我們,看到這麼多科技公司都在為此努力,倒也還是可以期待一下,那個跟密碼說掰掰的未來囉(揮手)。

引用來源